I più nerd voi probabilmente staranno pensando al MusIF, gestito da freaknet. Bravi, avete un’ottima cultura nel campo. Ma io sto parlando di qualcosa di molto più grande e variegato, collegato ad Internet e diverso da qualche PDP-11 dove nascondere dei file (come si può sentire in uno sproloquio di Codice Swordfish): una marea di sistemi SCADA.

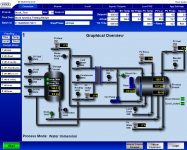

Un sistema SCADA è un sistema di controllo per sistemi di automazione industriale. Un agglomerato di sensori, più o meno standard, computer, sistemi embedded e una montagna di software proprietario.

Tutti questi sistemi sono pezzi unici. Nonostante possano basarsi su hardware diffuso, sono realizzati appositamente per uno specifico impianto di produzione, centrale o qualsivoglia specifico sistema.

E sono spesso da considerarsi non solo critici, ma anche praticamente impossibili da fermare. Non toccare quello che funziona, recita un detto che nei sistemi SCADA viene applicato alla lettera; la maggior parte di essi non è mai stata patchata adeguatamente. Il rischio che qualcosa, all’interno del loro delicato equilibrio, si alteri è considerato troppo elevato. Finché funzionano è semplicemente vietato toccarli.

La roulette del telecontrollo

Ora questo potrebbe, e ho detto potrebbe, non essere un problema se tali sistemi rimanessero isolati dal resto del mondo. Finché funzionano… purtroppo a questo punto entrano in scena le attuali logiche di mercato. Perché se vinci un appalto o ti viene assegnata per altro mezzo la supervisione di questi sistemi critici, gestirli come sistemi isolati non fa altro che aumentare considerevolmente le spese necessarie per svolgere il tuo compito. Vuol dire pagare del personale per spostarsi in luoghi anche ameni, gestire mezzi, logistica e quant’altro.

Molto meglio in questo caso utilizzare un mezzo molto diffuso, ovvero Internet, in grado di arrivare praticamente ovunque con qualche sistema di telecontrollo. Inutile impazzire con sofisticati sistemi di sicurezza per garantire comunque un certo grado di isolamento. A chi potrà mai interessare un vecchio sistema di controllo?

Y con el patrocinio de #Movistar @chemaalonso IP: 217.126.9.37 vía @vncroulette pic.twitter.com/MCrhCFJcC0

— Carlos Amorocho (@C3Amorocho) March 27, 2016

Beh, un tizio ha avuto un’idea ai limiti della banalità. Si è scritto uno scanner che ricerca in rete porte 5900/tcp aperte. Per chi non lo sapesse la porta 5900/tcp è la porta standard utilizzata da un famoso (e vetusto) software di telecontrollo noto come VNC. Oramai sorpassato da soluzioni tecnologiche più all’avanguardia, VNC non ha comunque mai brillato per la sicurezza. La maggior parte delle implementazioni richiedevano solo una password come sistema di autenticazione.

Un risultato parziale di quello che ha trovato si può trovare sia in questo articolo, sia nel suo blog. Tra le centinaia di sistemi SCADA trovati, che comprendono sistemi industriali, infrastrutture critiche, centrali elettriche, se ne scoprono addirittura diversi privi di password.

Se questo è eclatante, non è nient’altro che la punta dell’iceberg. Il museo dell’informatica rappresentato dai sistemi SCADA è un tripudio di vecchie vulnerabilità. Non servono costosi 0-day o attacchi sofisticati; basta andare su un repository CVE e vi trovate commentato tutto quello che serve per prenderne il controllo.

Non sono certo la prima persona che lamenta il problema. Ci sono esempi di presentazioni ovunque, per esempio qui, qui, e qui. Ci sono video qui, qui, qui e qui. Giusto per fare qualche esempio.

E non sto a citare le decine di articoli che parlano di come molti sistemi siano stati già compromessi, per gioco o per altre motivazioni.

La minaccia al semaforo

Quindi? Qualcuno ha dimostrato un minimo di interesse sull’argomento? Ma va! Meglio emanare leggi liberticide in nome del terrorismo, della pedopornografia o di qualunque altro argomento agitato come spauracchio per la prossima caccia alle streghe.

Se poi gran parte delle infrastrutture critiche necessarie al funzionamento della moderna civiltà industriale è governata da ditte il cui unico merito è aver chiesto meno denaro possibile, se i sistemi sono esposti a chiunque abbia un minimo di know-how, quello non è importante.

Ponetevi solo una domanda… causa più vittime un kamikaze imbottito di esplosivo o una città lasciata senza corrente elettrica per 48/72 ore? O se la rete semaforica di colpo impazzisse e tutti i semafori fossero verdi? O se si riversassero tonnellate di liquami inquinati in una falda acquifera?

Con un computer si può uccidere, in modo più subdolo e pervasivo che con una bomba.