Nel 2009 un attacco SQL Injection fruttò 32 milioni di password degli iscritti al sito, in formato testo. Fu l’occasione di ridere per l’ennesima volta di password come 123456 e sembrò che l’entità dell’attacco fosse da record.

Bazzecole, pensando alla recente violazione della rete aziendale Adobe, che ha fruttato – a dispetto delle iniziali comunicazioni dell’azienda – oltre 130 milioni di password, il quadruplo rispetto a RockYou. C’è qualcosa da imparare dall’accaduto come lo ha ricostruito Adobe secondo Ars Technica:

Da più di un anno il sistema di autenticazione Adobe genera hash delle password dei clienti tramite l’algoritmo SHA-256, con salting delle password e iterazione degli hash per oltre mille volte. Il sistema non è stato vittima dell’attacco del 3 ottobre 2013. È stato colpito un sistema di backup che avevamo in programma di disattivare e impiegava cifratura Triple DES.

Traduzione: Adobe faceva le cose per bene. Hash (funzione che ricava dalla password un codice alfanumerico estremamente sicuro), salt (“condimento” della password con caratteri casuali per aumentare la sicurezza del procedimento), SHA-256 (al momento la scelta migliore per cifrature di questo tipo). Solo che il vecchio sistema con Triple DES impiegava cifratura simmetrica; a differenza dell’altro, si può tentare di risalire alle password originali per quanto difficile. Banalizzazione: casa Adobe aveva la porta blindata e sul retro una porta-finestra con serratura qualunque, che aveva intenzione di cambiare. I ladri non hanno aspettato.

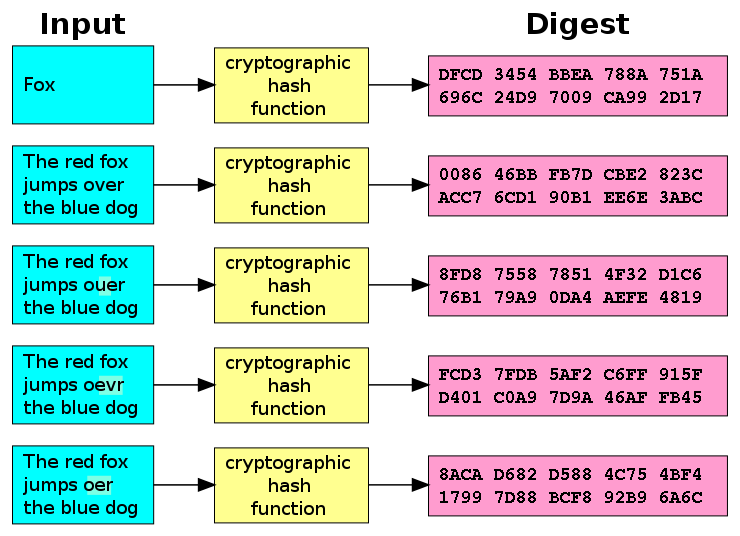

Arrivare dal testo all’hash è banale. Il percorso inverso è improbo (fonte: Wikipedia).

Tutti abbiamo ricevuto l’avviso di reset della password da parte di Adobe o conosciamo qualcuno che lo ha ricevuto e, non fosse già capitato, abbiamo toccato con mano le problematiche della sicurezza informatica. Non sono a rischio le carte di credito, non questa volta almeno, ma dobbiamo essere capaci di usare password serie e tassativamente usare una password diversa per ogni occasione, anche con l’aiuto dei programmi specializzati o dal sistema operativo.

La sicurezza non è una condizione ma una situazione e bisogna pensarci continuamente. Proprio come i violatori del sito di Adobe, fervidamente al lavoro per violare la cifratura Triple DES e sfruttare l’amplissima base dati (56 milioni di password uniche nel database Adobe, contro i 14 milioni di RockYou) alla ricerca di indizi che indeboliscano l’efficacia delle funzioni hash. Quello che oggi è sicuro, domani potrebbe divenire incerto.