In un precedente articolo ci siamo concentrati sulla tecnologia Tempest elettromagnetica. In questo caso approfondiremo l’intercettazione ottica, ovvero quelle definita in gergo come Optical Tempest. Con questo termine ci si riferisce all’intercettazione, tramite apparecchiature spesso molto semplici, delle modulazioni della luce legata alle spie degli hard disk, dei modem, dei router e di tutto quanto modula dati tramite led presenti sui sistemi informatici. Si tratta, è bene ricordarlo, di metodologie utilizzate fino a poco tempo fa soltanto da Agenzie di stato o da strutture militari per recuperare informazioni altrimenti non accessibili. Infatti di Optical Tempest fino a pochi anni fa non se n’era mai sentito parlare, in quanto ritenuta una tecnologia riservata e pericolosa da divulgare.

Talvolta, quando si parla dei coefficienti di sicurezza di questi sistemi, li si confronta con le normali tecniche utilizzate dagli hacker per accedere a dati e si tende a fare il confronto con la purezza dell’informazione e con il tempo necessario al suo trattamento. In altre parole, se un hacker riesce ad accedere a un sistema e a prelevare dei file questi in genere non necessitano di elaborazioni finalizzate a renderle migliori qualitativamente. In questo caso, invece, parliamo di tecnologie che vengono utilizzate quando non esistono collegamenti di rete, quando i sistemi non sono accessibili in altro modo ovvero quando non esiste alcun altro mezzo per carpire le informazioni trattate dai sistemi stessi.

Evidentemente il lavoro da svolgere incontra maggiori difficoltà, ma per contro dispone di tecnologie che agli altri sono vietate e con le quali si cerca il modo adatto per entrare in possesso delle informazioni (Tempest, Optical Tempest e altri), i metodi per ripulirle dai disturbi e quelli per ricostruire parti mancanti. Questo significa che esistono diverse diverse fasi da considerare in un operazione d’intercettazione, delle quali le ultime – purificazione e ricostruzione – due sono le più lunghe e complesse.

Ma torniamo all’intercettazione ottica delle informazioni. Esistono due metodologie legate ai led e alle variazioni di luminosità dei monitor. La seconda sembra fantascientifica, ma bisogna tener presente che i pixel sul monitor vengono accesi e spenti come se fossero lampadine, seguendo degli orologi di sistema che regolano la scansione orizzontale e verticale. Un sistema elettronico è in grado di percepire queste microvariazioni di luce e utilizzarle per ricostruire le immagini create sul monitor. Mentre nel caso dei led per il trasferimento seriale dei dati le informazioni sono di fatto una successiva all’altra, nel caso dei monitor i tempi legati alla sincronizzazione verticale e orizzontale del cannone elettronico devono essere utilizzati per ricreare i vari pixel disposti su diverse righe e colonne.

Markus Khun ha studiato a fondo questa tecnologia all’Università di Cambridge e ha rilasciato un documento intitolato Optical Time-Domain Eavesdropping Risks of CRT Displays. Molte periferiche usate dai computer dispongono di led che in genere lampeggiano modulati dai dati che il dispositivo stesso sta trattando. Il grafico che segue mostra nella parte bassa la modulazione dei dati tramite i led, mentre la sezione superiore rappresenta l’intercettazione eseguita da 5 metri di distanza. Ma quante periferiche presentano questa caratteristica? Gli esperimenti eseguiti su un gran numero di device ha mostrato che un buon 36% di questi permette di ricostruire i dati trattati semplicemente intercettando la modulazione dei led.

L’ntercettazione di una modulazione ottica a cinque metri di distanza

I sistemi che dispongono di led sono classificati nel seguente modo, a seconda dei rischi derivanti dal loro uso:

- Classe I, si tratta i indicatori non modulati con rischio praticamente nullo di poter essere utilizzati per l’intercettazione di dati.

- Classe II, si tratta di indicatori modulati nel tempoe correlati a un livello funzionale del device.

- Classe III, indicatori led modulati da segnali ottici strettamente correlati con i contenuti in dati del sistema

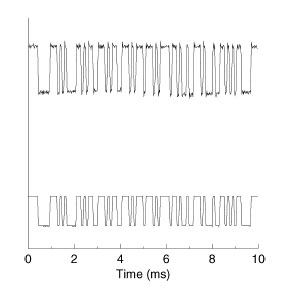

Ma com’è noto lo spionaggio lavora anche modificando apparecchiature presenti per fare in modo che queste possano essere utilizzate per carpire informazioni. Facciamo un esempio molto frequente in questo settore. Un tipo d’informazione molto appetibile per chi deve carpire dati riservati è sicuramente legata alla tastiera e ai tasti digitati attraverso di essa. In genere il chip che controlla questa periferica trasforma le informazioni in dati seriali trasmessi tramite il cavo. Con una piccola modifica al circuito interno è possibile che i dati digitati facciano modulare uno dei led, come ad esempio quello dello Scroll Lock.

Modifica al circuito interno della tastiera

In questo modo tutto quello che viene digitato può essere intercettato. A seguito di questa semplice modifica della tastiera, mediante un semplice programma, è possibile usarla come sistema per trasmettere i dati. In altre parole, se si ponesse la necessità di spiare delle informazioni legate a un computer non collegato in rete, potrei sostituire la tastiera con un’altra modificata e poi mediante un piccolo programma installato di nascosto sul sistema potrei ricevere i dati trasferiti attraverso di essa. Il listato in linguaggio C di questo programma è riportato all’interno del documento Optical Tempest, insieme a molte altre informazioni legate a questa tecnica.

Ma come funzionano i sistemi in grado di intercettare le microvariazioni della luce? In genere nell’ambito dell’elettronica esistono fotocellule voltaiche che ricevono degli impulsi luminosi e li trasformano in un segnale elettrico. Il principio si basa su questa caratteristica, e di fatto da breve distanza questo componente sarebbe l’unico elemento necessario. Infatti se prendessimo un oscilloscopio e lo collegassimo a un fotocellula vedremmo sullo schermo gli impulsi elettrici ricevuti. A questa fotocellula è possibile collegare un amplificatore per ampliare il segnale elettrico. Nel caso di lunghe distanze le microvariazioni di luce intercettate potrebbero essere veramente di bassa intensità. Grazie a tubi fotomoltiplicatorimontati su telescopi o su cannocchiali è possibile amplificare queste piccolissime variazione della luminosità ambientale permettendo quindi l’intercettazione delle informazioni.

Fotocellula per la rilevazione degli impulsi

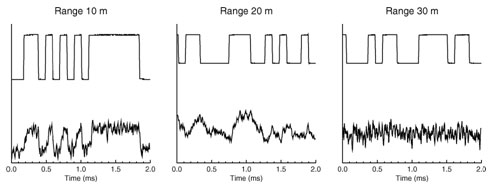

Le microvariazioni della luce vengono rilevate dalla cellula, che grazie all’amplificatore di luce le traduce in segnali elettrici utilizzabili per gli scopi prefissati. Chiaramente maggiore è la distanzae maggiore è anche il disturbo ambientale. L’immagine che segue mostra i risultati a diverse distanze e il conseguente decadimento della purezza del segnale.

Decadimento della purezza del segnale all´aumentare della distanza dell´intercettazione

La difficoltà dell’intercettazione ottica deriva anche dal fatto che talvolta è necessario tagliare le frequenze delle informazioni visive al fine di individuare quale possiede un miglior coefficiente i purezza. Quando lampeggia, un led ha una lunghezza d’onda stabilita all’interno di un range limitato. Ad esempio molti diodi che possiedono una luce rossa possono avere una parte che spazia nel campo dell’infrarosso. Scandagliando mediante filtri ottici questa variazione di lunghezza d’onda, potremmo trovarne una più adatta in funzione ai disturbi luminosi dell’ambiente in esame. Se, grazie a sistemi ottici molto selettivi, riuscissimo a inquadrare direttamente il led, i risultati migliorerebbero notevolmente.

I sistemi basati sull’ottica permettono molte operazioni interessanti. Per esempio, inviando un fascio di luce attraverso un microfono laser in direzione del vetro di una stanza al cui interno stanno parlando alcune persone, analizzando la riflessione si potrebbero ricavare le micro vibrazioni del vetro indotte dalla voce dei presenti e ascoltare quello che stavano dicendo. Quest’esempio, in realtà, non ha nulla a che fare con l’Optical Tempest, ma aiuta a comprendere come i computer e i componenti elettronici siano in grado di avvertire variazioni fisiche ambientali che al contrario l’uomo non riesce a percepire.